Dentro del mensaje ICMP Time Exceeded se analizará el de código 0: Time to Live exceeded in Transit(11/0). En primer lugar, inicia el monitor de red para capturar paquetes IP relacionados con la máquina de la clase de prácticas de ordenadores de la ua del alumno y ejecuta el comando:

C:\> ping –i 1 –n 1 10.3.7.0

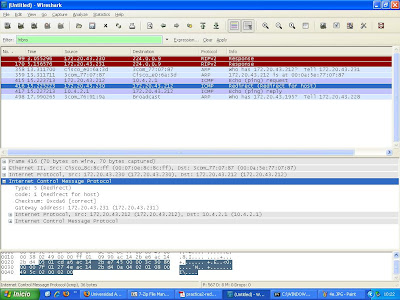

5.a. Finaliza la captura e indica máquina que envía el mensaje “ICMP Time to Live exceeded in

Transit”… ¿Puedes saber su IP y su MAC? (identifica la máquina en la topología del anexo)

Prácticas de redes de ordenadores

Cuestión 5. Mensaje ICMP “Time Exceded”

Cuestión 3: Mensaje ICMP "Destination unreachable"

Dentro del mensaje ICMP "Destination Unreachable" se analizará el de código 4: 'Fragmentation Needed and Don't Fragment was Set'. En primer lugar ejecuta el comando:

C:\>route delete 10.3.7.0

con 'route' se modifican las tablas de encaminamiento de una máquina. Con la opción 'delete' eliminamos un camino o ruta a la dirección especificada. Al eliminarlo, borramos también cualquier información asociada a esa dirección, incluida la información sobre errores previos al acceder a ese destino.

A continuación, poner en marcha el Monitor de Red en modo captura y ejecutar el comando ping:

C:\>ping -n 1 –l 1000 -f 10.3.7.0 (con la opción 'f' se impide la fragmentación)

En base a los paquetes capturados, indicar:

3.a. Identifica las direcciones IP/MAC de los paquetes IP involucrados. ¿A qué equipos pertenecen? (identifica la máquina con la topología del anexo)

-172.20.43.212 (00:0a:5e:77:07:87) (1) ----->(destino)10.3.7.0 (00:07:0e:8c:8c:ff) (3)

-10.4.2.5 (00:07:0e:8c:8c:ff)(2) ------------->(destino)172.20.43.212 (00:0a:5e:77:07:87) (1)

3.b. ¿Qué máquina de la red envía el mensaje ICMP “Fragmentation Needed and Don't Fragment was Set” (3/4)?

-Lo envía el router nombrado en el apartado anterior como (2) en el anexo de la red.

Cuestion 2: Sobre la fragmentació de datagramas IP

-En ambos casos se ha fragmentado en dos paquetes.

2.b. ¿En cuantos fragmentos se ha “dividido” el datagrama original?

tienen en estos campos en los datagramas anteriores? Indica en la columna “dirección” si son de

petición o respuesta. Muestra los datagramas en el orden de aparición del Monitor de Red.

-Sólo aparecen los paquetes con formato ICMP, es decir, los "echo request y reply".

-Esto es así porque los fragmentos se envian con el protocolo IP, mientras que los mensajes de "echo request y reply" utilizan el protocolo de control de errores ICMP

2.e. ¿Para qué se pueden emplear los campos “Identificación”, “Flags” y “Fragment offset” de los

datagramas IP?

-Se pueden utilizar para saber a que paquete corresponde cada fragmento, qué fragmento es y qué tamaño tiene. Con éste último podemos saber el valor de la MTU de una red.

2.f. En función de los datos anteriores, indica el valor de la MTU de la red.

-1480 más 34 bytes de cabeceras añadidas=1514

2.g. Repite el ejercicio lazando una petición de ping con un mayor número de datos y al destino “.195”:

C:\>ping –n 1 –l 3000 172.20.43.195

2.h. A continuación, se pretende observar que los datagramas pueden fragmentarse en unidades más pequeñas si tienen que atravesar redes en las que la MTU es menor a la red inicial en la que se lanzaron los paquetes originales. Inicia el Monitor de Red y captura los paquetes IP relacionados con el siguiente comando:

C:\>ping –n 1 –l 1600 10.3.7.0

2.i. En relación a los datos de la pregunta 2.h. obtenidos del Monitor de Red, contesta:-¿Por qué se observan más fragmentos IP de “vuelta” (respuesta) que de “ida” (petición)?

-Porque al enviarlo, el paquete tiene que pasar por una red con una MTU de 1514, por lo que se fragmenta en dos. Pero en el viaje los fragmentos pasan por una subred mas pequeña, y se tienen que fragmentar de nuevo con menor tamaño. Estos son los fragmentos que vuelven.

-Indica en que subred del laboratorio el número de fragmentos que circulan por el medio es el mismo tanto en la petición como en la respuesta. Deduce en que otra subred no sucede esto.

-Las subredes marcadas en rojo tienen la misma MTU. La subred marcada en azul no.

-Las subredes marcadas en rojo tienen la misma MTU. La subred marcada en azul no.-Señala (en la topología del laboratorio adjunta), la MTU de cada una de las subredes por las que

circulan los datagramas que salen de tu máquina hacia la dirección 10.3.7.0. ¿Cuántas subredes se atraviesan?

- 1: 1514 2: 1514 3: 480

Cuestión 4. Mensaje ICMP “Redirect”. parte2

4.d. ¿Las direcciones MAC e IP de todas las tramas capturadas con el Monitor de Red hacen referencia al mismo interfaz de red? Indica en qué casos la respuesta es afirmativa y en que casos la dirección IP especifica un interfaz de red que no se corresponde con el mismo interfaz indicado por la MAC.

4.e. ¿Qué máquina o interfaz de red envía el mensaje ICMP Redirect?

-El router de salida por defecto (172.20.43.230 )

-El router de salida por defecto (172.20.43.230 )4.f. ¿Qué dato importante para tu PC transporta en su interior ese mensaje de Redirect? ¿Transporta algún otro tipo de información extra?

- Un mensaje de error tipo 5 y código 1 y la dirección IP y MAC de la máquina del laboratorio de la ua a la que debemos redireccionarnos.

4.g. Observa los campos “Identificación”, “TTL” y “Cheksum” del datagrama que se envió

originalmente. A continuación, analiza el contenido del mensaje Redirect. ¿Puedes encontrar la

misma identificación dentro de los datos (no cabecera) del mensaje ICMP Redirect? ¿Qué ocurre con los campos TTL y Cheksum del datagrama transportado por el Redirect?

- Como podemos comprobar en la imágenes tomadas en el laboratorio de redes de la ua, la identificación del mensaje redirect a cambiado. También ha cambiado TTL y Cheksum.

Cuestión 1. Sobre mensajes ICMP del “Ping”

Inicia el programa Monitor de Red en modo captura. A continuación ejecuta el comando:

C:\>ping –n 1 172.20.43.230 (…la opción –n especifica el número de peticiones “echo” que se lanzan al medio)

Detener la captura en el Monitor de Red (filtrar únicamente tramas del alumno) y visualizar los paquetes

capturados. En base a los paquetes capturados determinar:

1.a. ¿Cuántos y qué tipos de mensajes ICMP aparecen? (tipo y código)

echo request: tipo código

echo reply: tipo código

1.b. Justifica la procedencia de cada dirección MAC e IP. ¿Crees que las direcciones IP origen y MAC origen del mensaje ICMP “Replay” hacen referencia a la misma máquina o interfaz de red?

1.c. Justifica la longitud de los paquetes IP. ¿Cuál es el tamaño total del ICMP? ¿Por qué tienen esa longitud?¿Cuántos datos se han transportado en el mensaje “ping”? Dibuja la encapsulación del protocolo ICMP.

Intoducción. Práctica 2 redes ua

El objetivo de la práctica 2 de la asignatura Redes de ordenadores de la universidad de alicante es profundizar en el funcionamiento del protocolo de mensajes de control y error ICMP. También se analizarán en detalle diferentes campos de la cabecera del datagrama IP.

El alumno adquirirá conocimientos acerca de los diferentes mensajes ICMP y su utilidad a la hora de controlar una red de ordenadores. En la realización de la práctica se abordarán distintas situaciones de error en el funcionamiento de una red de datagramas basada en el protocolo IP y se evaluará de forma práctica los tiempos de respuesta de la red.

Nota.- Todos los ejercicios y las capturas de las imágenes han sido realizados en el laboratorio de prácticas de redes de ordenadores de la universidad de Alicante, a excepción del anexo de la cuestión 5.